Wojny na algorytmy – nowe wyzwanie dla cyberbezpieczeństwa

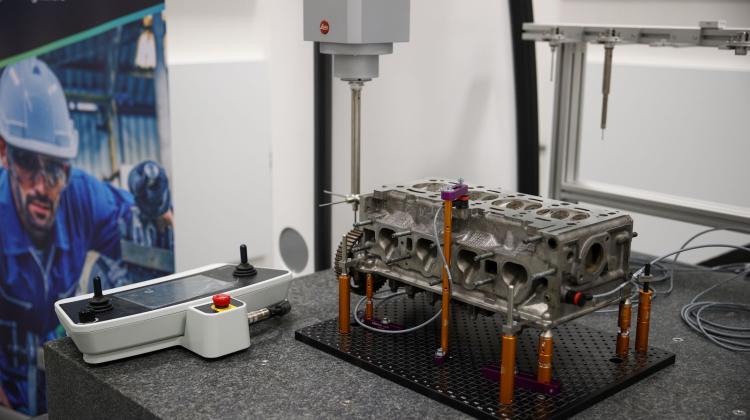

Fot.źródło: WAT

Fot.źródło: WAT

Piosenka puszczona w radio może spowodować serię katastrof w ruchu drogowym lub wyciek poufnych danych bankowych. O tym, jak można oszukać asystentów głosowych i wprowadzić w błąd autonomiczne pojazdy, telefony i urządzenia, które same się uczą – pisze w nagrodzonej pracy doktorant Wojskowej Akademii Technicznej.

Od sztucznej inteligencji może zależeć nasze życie, jeśli jest zastosowana w medycynie, albo w autonomicznych pojazdach. A jednak łatwo da się oszukać maszyny – dowodzi Łukasz Tymoszuk. Drogą do “złośliwej” ingerencji jest budowanie systemów-hakerów, które same szukają sobie niewidocznych uchylonych drzwi.

Jego praca magisterska pt. „Antagonistyczne uczenie maszynowe jako zapowiedź wojen na algorytmy” otrzymała nagrodę główną (ex aequo) i nagrodę specjalną tegorocznego „Forum Młodych Informatyków”. Równorzędna nagrodę główną odebrał Paweł Tarsała za pracę pt. „Algorytmy głębokiego uczenia maszynowego w obszarze widzenia komputerowego”. Obydwaj laureaci pracowali pod opieką naukową dr. inż. Rafała Kasprzyka z Wydziału Cybernetyki WAT.

Łukasz Tymoszuk podaje przykład ataku dokonanego poprzez... piosenkę. Atak polega na puszczeniu w radio zainfekowanej piosenki, transmitowanej w milionach odbiorników równocześnie.

„Człowiek nie usłyszy nic nadzwyczajnego, po prostu piosenkę. Natomiast systemy sztucznej inteligencji odbiorą komendę, która może spowodować serię katastrof w pojazdach autonomicznych, albo wyciek danych na ogromną skalę. Te systemy to asystenci głosowi, których wykorzystujemy do przekazywania poleceń w domach, samochodach czy telefonach komórkowych z dostępem do e-maili i poufnych danych” – tłumaczy doktorant.

Jak wyjaśnia dr Kasprzyk, algorytm bardzo zaawansowanej sztucznej inteligencji jest łatwo oszukać poprzez inny algorytm – to właśnie wojna na algorytmy. Choć nawet najbardziej inteligentny człowiek nie rozumie do końca reguł działania złożonego systemu, to przecież potrafi go „wytrenować”. A skoro tak – to przestępca lub naukowiec zaangażowany w działania wojenne potrafi zbudować przeciwstawny algorytm, który nauczy się wszystkiego o tym pierwszym. Złośliwy algorytm będzie umiał wyszukać lukę i spreparować taki „szum”, żeby nasz pierwszy, poprawny algorytm się pomylił.

Wojny na algorytmy dzieją się od dziesiątek lat w obszarze kryptologii – tu chodzi o zapewnienie poufności danych. Obszarów takiej walki jest coraz więcej w codziennym życiu, a tym bardziej w wojsku. Cyberbezpieczeństwo dotąd obejmowało sprzęt, czyli hardware, i nadający ducha temu „ciału” software, czyli oprogramowanie. Obecnie obszar cyberbezpieczeństwa, powiększył się o usuwanie luk w modelach budowanych przez same maszyny w oparciu o Big Data. Przez te luki, zwane podatnościami, mogą wślizgnąć się „maszynowi hakerzy”.

Złośliwe systemy preparowania danych wejściowych mogą być wykorzystane w wojnach przyszłości, nawet między państwami – tak w ataku, jak w obronie. Zatem nie tylko przestępcy, ale i specjaliści od spraw wojskowych pracują nad zaawansowanymi systemami przeciwstawnego uczenia się maszyn. Aby opracować zabezpieczenia, naukowcy muszą odnaleźć luki w aktualnych modelach uczenia maszynowego – i zrozumieć, jak je chronić.

Całą nagrodzoną pracę Łukasza Tymoszuka można przeczytać tutaj.

PAP - Nauka w Polsce, Karolina Duszczyk

kol/ agt/

Przed dodaniem komentarza prosimy o zapoznanie z Regulaminem forum serwisu Nauka w Polsce.